繼2017年5月12日肆虐全球的勒索病毒WannaCry後,一支尚無正式名稱(以下稱ExPetr)的勒索病毒,於6月27日再度大規模攻擊Windows作業系統,目前烏克蘭、俄羅斯、印度及歐洲等多個國家的政府機構、金融機構、運輸業及基礎設施如電廠等相繼受害。

從攻擊的方式來看,電腦主機遭WannCry入侵後,使用者還可以使用電腦,僅是無法存取被加密的檔案,但是假如遭到這次的病毒入侵,整個硬碟就會被加密鎖死,電腦便無法使用了,這也是該次攻擊,威脅對於政府、企業遠較WannaCry嚴重的原因之一。

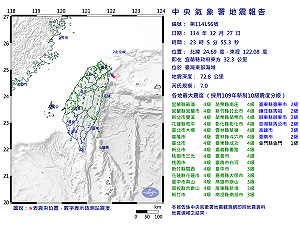

現正最夯:快訊》深夜強震全台狂搖!東部海域規模7.0 地震APP狂示警「六級」嚇壞網友

此外,ExPetr會對超過60種不同類型的檔案格式進行加密,如企業常用的C、C++、Python、VBScript等程式碼,VMDK、VMX、VBOX等虛擬主機檔案格式,此外企業常用的郵件格式如EML、MSG、PST等也是受攻擊目標之一。相較於WannaCry,Petya的攻擊目標更針對企業環境,這也是企業需要更為小心防範的原因。

對此,企業管理公司資誠便建議企業應考慮優先進行以下7個防範步驟:

1. 除了微軟於3月份公告的MS17-010重大安全性更新外,企業應確保於4月份及5月份經微軟公告的所有重大的安全性更新皆已部署執行完畢。

2. 停用所有SMB外部存取權限(停用port 137, 139及445的內部網路存取)。

3. 停用所有SMBv1的檔案分享服務。

4. 禁止未經微軟數位簽章的Microsoft Office檔案巨集的執行權限。

5. 禁止未執行MS17-010重大安全性更新的電腦主機連結企業核心網路,並禁止訪客網路(guest network)存取企業核心網路的所有權限。

6. 強制所有電腦主機更新至最新的病毒資料庫。

7. 隔離所有遭感染的設備,避免病毒傳播。

此外,該公司也強調,如同WannaCry,Petya的主要入侵管道依然是惡意郵件或惡意連結,企業應提昇員工的安全意識,避免開啟惡意郵件附件或下載不明檔案,方能有效避免病毒入侵。