昨晚開始橫掃歐美俄的勒索病毒,儘管現在仍無統一名稱,但俄國資安業者卡巴斯基,已經先行就其類似Petya,卻又更加強悍的特性定名為「ExPetr」,而究竟這種病毒是怎麼運作?

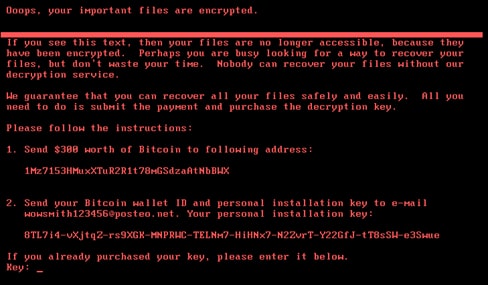

另外,根據數家資安業者確認,該勒索病毒攻擊的管道之一,便是和先前的WannaCry一樣,利用名為「永恆之藍(Eternalblue)」的美國國家駭客程式進行攻擊,不過ExPetr入侵電腦後,主要是以修改電腦硬碟中的主要開機磁區(Master Boot Record, MBR) 設定,並建立排程工作,讓電腦在一小時內重新開機;當受害者開機後螢幕便會出現勒索訊息視窗,且無法進行操作;而這樣的手法與WannaCry的加密檔案,便有所不同了!

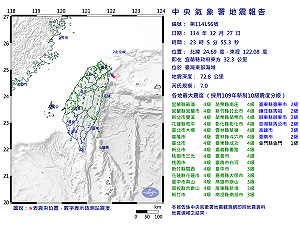

全站首選:快訊》深夜強震全台狂搖!東部海域規模7.0 地震APP狂示警「六級」嚇壞網友

值得注意的是,駭客還利用微軟官方的PsExec遠端執行工具,進行另一種形式的攻擊,以APT(目標式)攻擊手法入侵企業!一旦入侵系統成功,該病毒將可潛伏於企業內部網路,並等待時機感染、控制企業內部重要伺服器,再進一步發動勒索病毒攻擊!而這種攻擊手法便較相近WannaCry,乃是透過對企業內部機密資料進行加密,並藉此勒索贖金300美元!

對此,資訊安全業者就建議使用者,無論是企業用戶或是消費者,首先都應該更新為最新版本的系統防護程式,尤其是與MS17-010 EternalBlue(永恆之藍)相關的修補程式!第二就是利用微軟官方釋出的方法,停用此類含有漏洞的Windows Server Message Block (SMB)服務!最後,也只能考慮使用付費防毒系統,獲得較全面性的保障了。