美國威訊電信(Verizon)公司週四(22日)公佈的「2012年資料外洩調查報告」(DBIR)顯示,去年出自於政治與社會運動動機的激進網路駭客,要比其他團體負起更多竊取資料的責任。

全站首選:吳恭銘觀點》當「被統一」在倒數 不軍購的台灣還能等多久?

研究顯示,駭客行動主義(hacktivism)為一種非傳統的資安敵人,能夠運用複雜的技術達成行動目的。根據DBIR報告,駭客行動主義要對2011年58%的資料庫入侵事件負責,被竊資料總數超過1億筆。更有甚者,他們的目標幾乎專門鎖定大型組織,25%大型組織資料庫遭遇的外部攻擊是出自於駭客行動主義動機。

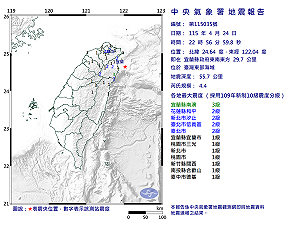

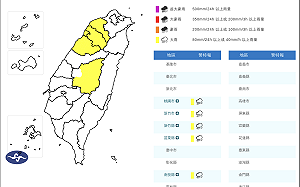

全站首選:快訊》22:56臺灣東部海域發生規模4.4有感地震 最大震度宜蘭縣南澳3級

美國威訊RISK(Research Investigations Solutions Knowledge)小組副總監薩丁(Bryan Sartin)表示,「這是有史以來第一次,駭客團體在2011年竊取的資料比其他團體還多,而且高出許多。」「我們對駭客行動主義並不陌生,多年來一直密切注意並進行追蹤,但是它的數目從來沒有如此氾濫到能造成實際威脅的數量。」

根據美國威訊的調查,駭客行動主義攻擊的另一特色是:五成以上受害者事先知道會被攻擊。薩丁指出部分組織甚至知道,即將展開的攻擊行動會在6至12小時內發生。

薩丁說:「駭客行動主義目前顯然已構成威脅,明年可能成為最主要的犯罪動機,不管是在入侵數還是竊取資料數目都會達到新高。」

駭客行動主義以多重攻擊手法入侵受害公司的資料庫。比較起來,出自於經濟動機的攻擊,僅鎖定在取得能在黑市販售的通關資料,但駭客擁有從數百種不同方式做選擇的彈性空間來達成目標。

好消息是,威訊報告中記錄的97%資安攻擊事件,只要透過簡單或間接控制方式就能夠予以避免。薩丁指出,避免資料庫被攻擊的關鍵在於良好的資安「保健法」:較簡單方式像是資料上網前要確認修改預設密碼;另外,不要把儲放敏感資料的資料庫建在實際被放上網路的網路伺服器上。

從威訊的調查報告可以發現幾項資安入侵的重要數據,包括:94%遭竊資料與伺服器有關;85%資安入侵在數星期或者更久之後才發現;92%資料外洩事件由第三單位發現。

薩丁認為,許多良好的資安保健要靠「資訊安全、人人有責」的觀念落實。也就是說,企業組織在剛完成合法性相關評估之後往往最安全,評估之後隨著時間推展,往往出現管理廢弛情事,也就變得不再那麼安全了。

薩丁指出,許多資安保健的做法都只是常識。他給小型公司組織的建議是在遠端存取裝置上建立防火牆或使用存取控制清單(access control list,ACL),以及更改零售管理系統(POS)與其他上網裝置的預設憑證資料。大型企業組織應考慮刪除不必要的資料,密切監督存留資料,同時定期檢查重要控制項目、監控並探勘事件日誌檔的內容。